Ví Bitcoin khoảng 1,1 triệu BTC của Satoshi Nakamoto từ lâu đã được xem như “kho báu thất lạc” của thế giới crypto. Khối tài sản trị giá ước tính từ 67 đến 124 tỷ USD này nằm im lìm trên blockchain suốt từ năm 2009, chưa từng có một giao dịch onchain nào. Nhưng với cộng đồng mật mã học và vật lý lượng tử, đó không chỉ là truyền thuyết — mà còn là một rủi ro an ninh trị giá hàng chục tỷ USD.

Mối đe dọa không đến từ hacker hay lộ mật khẩu, mà đến từ một mô hình tính toán hoàn toàn mới: máy tính lượng tử. Khi công nghệ lượng tử tiến từ phòng thí nghiệm sang các nguyên mẫu vận hành thực tế, nó có thể mở ra nguy cơ phá vỡ các hệ mật mã hiện tại — bao gồm cả cơ chế bảo vệ ví của Satoshi, mạng Bitcoin và một phần cơ sở hạ tầng tài chính toàn cầu.

Cuộc đua phát triển máy tính lượng tử và các chuẩn mật mã chống lượng tử (quantum-resistant) đang là một trong những nỗ lực công nghệ quan trọng nhất hiện nay.

Vì sao ví đời đầu của Satoshi dễ bị tấn công lượng tử

Hầu hết ví Bitcoin hiện đại chỉ tiết lộ khóa công khai khi người dùng giao dịch. Nhưng ví đời đầu của Satoshi lại dùng định dạng P2PK, khiến khóa công khai luôn hiển thị công khai trên blockchain.

Phần lớn BTC hiện được lưu trong địa chỉ P2PKH hoặc SegWit, trong đó blockchain chỉ lưu hash của khóa công khai. Khóa công khai chỉ lộ ra khi người dùng chi tiêu số BTC đó.

Ngược lại, các địa chỉ P2PK của Satoshi ghi thẳng khóa công khai lên blockchain. Với máy tính cổ điển điều này không ảnh hưởng, nhưng với máy tính lượng tử, việc công khai khóa như vậy giống như để lộ bản thiết kế chi tiết của ổ khóa — thứ có thể bị “bẻ” bằng thuật toán lượng tử.

Cách thuật toán Shor cho phép máy tính lượng tử phá vỡ Bitcoin

Bitcoin dựa trên ECDSA — một cơ chế gần như không thể đảo ngược bằng máy tính cổ điển. Máy tính thường không thể từ khóa công khai suy ra khóa riêng vì số lượng khả năng là 2^256 — lớn hơn số nguyên tử trong vũ trụ.

Nhưng máy tính lượng tử không cần đoán. Nó tính toán.

Thuật toán Shor (1994) cho phép máy tính lượng tử tìm ra cấu trúc toán học ẩn trong bài toán logarit rời rạc trên đường cong elliptic. Với đủ qubit ổn định, máy lượng tử có thể lấy khóa công khai đã lộ và tính ngược ra khóa riêng chỉ trong vài giờ hoặc vài ngày — từ đó ký giao dịch và chiếm đoạt 1,1 triệu BTC của Satoshi.

Các chuyên gia ước tính việc phá ECDSA cần khoảng 2.330 qubit logic ổn định. Vì qubit hiện tại quá nhiễu, một máy “fault-tolerant” có thể cần hơn 1 triệu qubit vật lý để đạt được con số đó.

Chúng ta cách Q-Day bao xa?

Q-Day là thời điểm máy tính lượng tử đủ mạnh để phá các hệ mật mã hiện tại. Nếu trước đây người ta cho rằng phải 10–20 năm nữa, thì nay nhiều nhà nghiên cứu cho rằng mốc này đang thu hẹp đáng kể.

Các công ty như Rigetti, Quantinuum, IonQ cùng với Google và IBM đang công bố tiến độ nhanh chóng. Rigetti đặt mục tiêu đạt hệ thống hơn 1.000 qubit vào năm 2027. Và đó chỉ là nghiên cứu công khai — chưa tính các chương trình mật của các chính phủ.

Nếu một quốc gia đạt Q-Day trước, họ có thể sở hữu “chìa khóa vạn năng” mở khóa dữ liệu tài chính và tình báo toàn cầu.

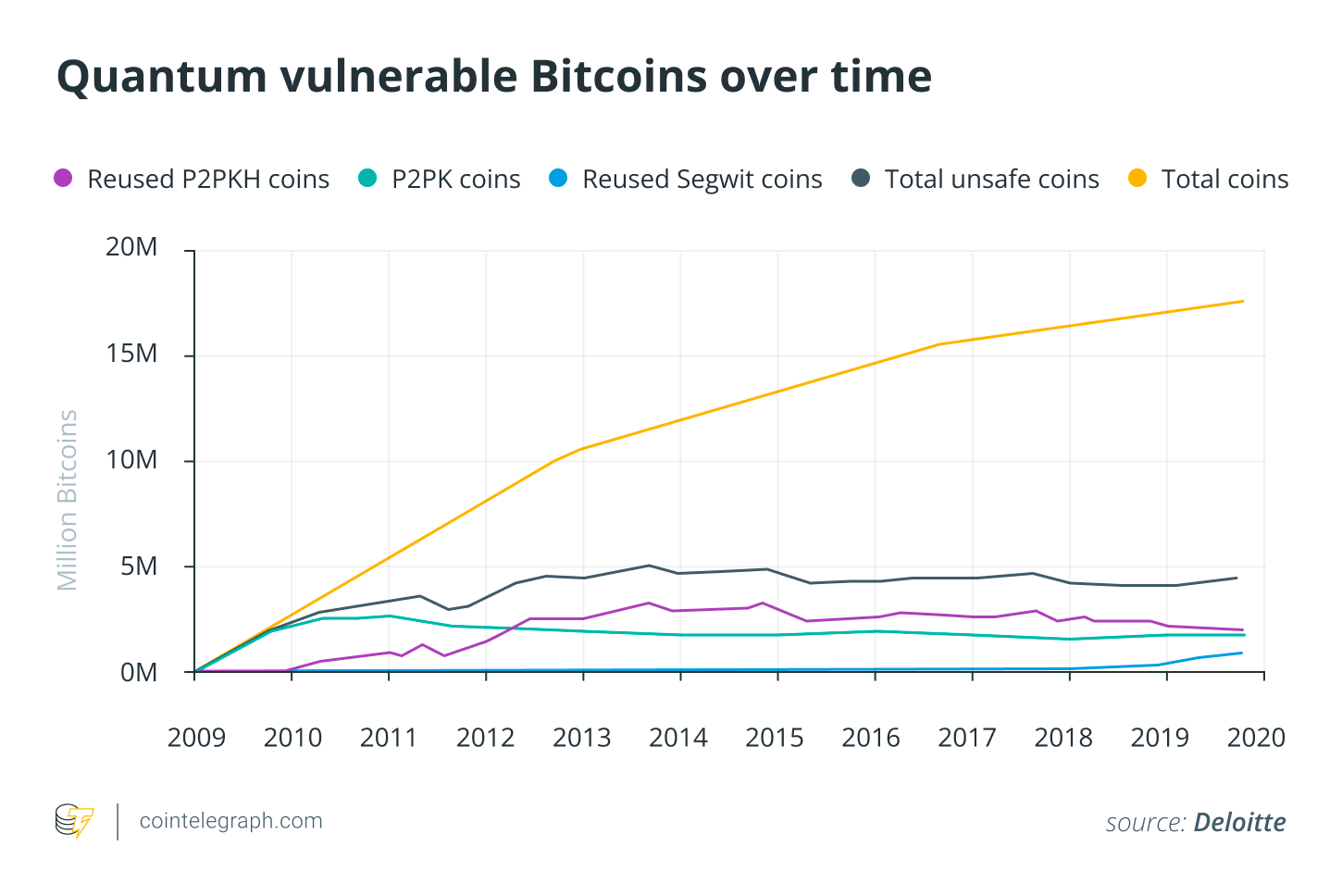

Hàng triệu Bitcoin đang bị phơi bày trước tấn công lượng tử

Theo báo cáo năm 2025 của Human Rights Foundation, khoảng 6,51 triệu BTC đang ở trong các địa chỉ có thể bị tấn công lượng tử. Trong đó:

• 1,72 triệu BTC thuộc các địa chỉ đời đầu, được xem là mất hoặc không thể di chuyển — bao gồm 1,1 triệu BTC của Satoshi.

• 4,49 triệu BTC khác thuộc các địa chỉ P2PKH nhưng bị người dùng “reuse”, khiến khóa công khai bị lộ sau khi chi tiêu.

Satoshi không phải mục tiêu duy nhất; ông chỉ là giải thưởng lớn nhất.

Nếu một thực thể độc hại đạt Q-Day và chiếm đoạt BTC của Satoshi, đó sẽ là bằng chứng trực tiếp rằng Bitcoin đã bị phá vỡ. Điều này có thể gây hoảng loạn thị trường, rút tiền hàng loạt và một cuộc khủng hoảng niềm tin trong toàn bộ hệ sinh thái crypto.

Nhiều nhóm tấn công hiện đã thực hiện chiến lược “thu thập bây giờ, giải mã sau” — lưu trữ khóa công khai và dữ liệu mã hóa để chờ đợi một máy lượng tử đủ mạnh trong tương lai.

Bitcoin có thể trở nên an toàn trước lượng tử như thế nào?

Giải pháp là chuyển sang các thuật toán hậu lượng tử (PQC). NIST đã công bố các tiêu chuẩn PQC đầu tiên vào tháng 8/2024, trong đó ML-DSA/CRYSTALS-Dilithium là trọng tâm.

Nhiều hệ thống lớn đã bắt đầu triển khai PQC. OpenSSH 10.0 đã dùng thuật toán hậu lượng tử mặc định, Cloudflare cho biết phần lớn lưu lượng web của họ đã được bảo vệ PQC.

Với Bitcoin, cần một nâng cấp mạng — nhiều khả năng là soft fork — để giới thiệu định dạng địa chỉ “P2PQC” mới, cho phép người dùng tự nguyện di chuyển tài sản từ các địa chỉ dễ bị tấn công sang loại an toàn hơn, tương tự cách SegWit được triển khai trước đây.

Vương Tiễn

Tuyên bố miễn trừ: Bài viết này chỉ nhằm mục đích cung cấp thông tin dưới dạng blog cá nhân, không phải là khuyến nghị đầu tư. Nhà đầu tư cần tự nghiên cứu kỹ lưỡng trước khi đưa ra quyết định và chúng tôi không chịu trách nhiệm đối với bất kỳ quyết định đầu tư nào của bạn.

Theo Nghị quyết số 05/2025/NQ-CP ngày 09/09/2025 của Chính phủ về việc thí điểm triển khai thị trường tài sản số tại Việt Nam, CoinPhoton.com hiện chỉ cung cấp thông tin cho độc giả quốc tế và không phục vụ người dùng tại Việt Nam cho đến khi có hướng dẫn chính thức từ cơ quan chức năng.

- Thẻ đính kèm:

- BTC

- Satoshi Nakamoto

Bitcoin

Bitcoin  Ethereum

Ethereum  Tether

Tether  USDC

USDC  XRP

XRP  Solana

Solana  TRON

TRON  Figure Heloc

Figure Heloc  Hyperliquid

Hyperliquid  Dogecoin

Dogecoin  USDS

USDS  LEO Token

LEO Token  Rain

Rain  Zcash

Zcash  Stellar

Stellar  Canton

Canton  Cardano

Cardano  Monero

Monero